curious4devのセキュリティについて。

お疲れ様です。高橋です。

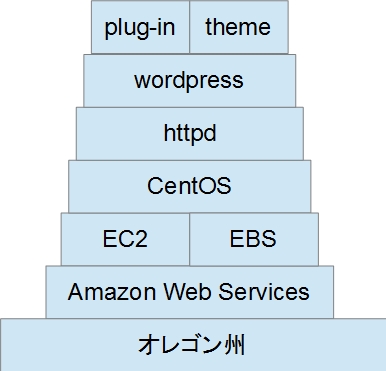

このblogは、遙かオレゴン州にあるAmazonのレンタルサーバで動いています。AWS(Amazon Web Services)というサービスの一環であるEC2っていうのとEBSというものを使った上にCentOSが入り、その上でhttpdが動き、その上でwordpressが動き、その上で様々なプラグインやらテーマやらが動いています。

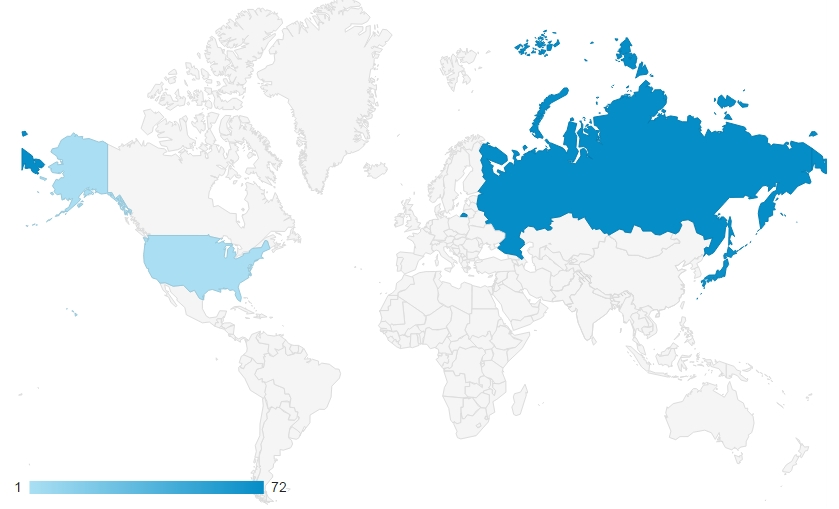

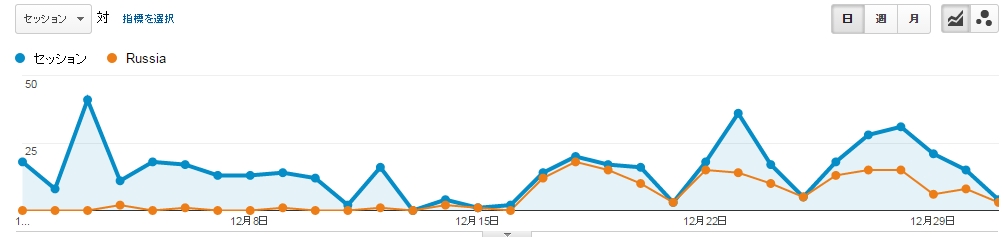

ところで本blogは、日本語の記事しか書くつもりがないので、日本の人に読んでもらえれば良いのですが、様々な国からのアクセスがあります。

下の地図は今週1週間のアクセス元の国を表しています。ダントツトップなのが、

ロシアです。

謎のロシア製マルウェアがWordpressのサイトを狙って拡散中というニュースが12月16日に流れましたが、このようにロシアは信用出来ませんので、ロシアからのアクセスを遮断しようと思います。

Banするプラグインを入れる

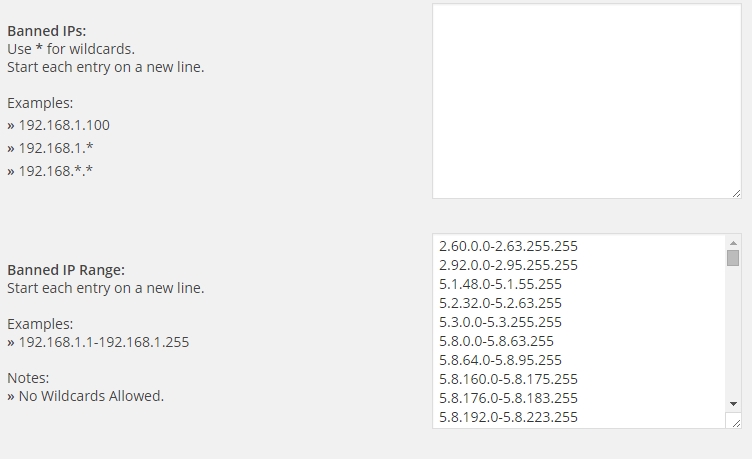

wordpressには「WP-Ban」という、User-Agent、remote-addr、referrer等といった様々な条件でのアクセス排除が可能なプラグインがありますので、コイツを入れます。

排除手段を検討する

アクセスを排除する手段は色々ありますが、User-Agentは特色が無いと判別が難しい、remote_addrは範囲が大きすぎるし変化が多い、referrerはそもそも入ってこない、という特徴がありますが、とりあえずロシアからのアクセスを除外したいので、IPアドレスベースで排除する事にします。proxy経由で来られたりすると打つ手無しですが、とりあえず無策よりも良いと思うので、IPアドレスで。

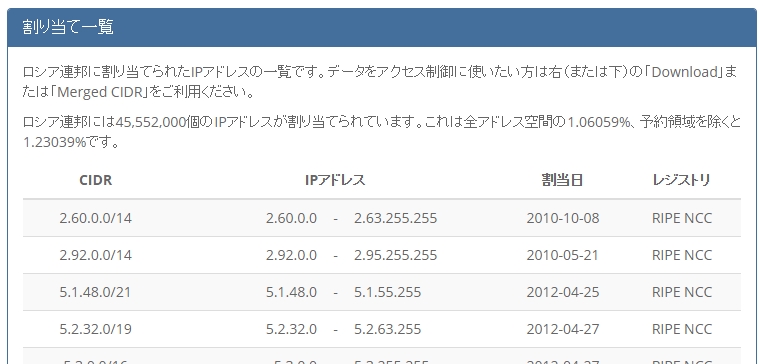

ロシアのIPを調べる

ということで、ロシアのIPを調べます。

ipv4.fetus.jpというサイトでロシアのIPアドレス 45,552,000個のデータをゲットします。

取得したIPアドレスを、Banned IP Rangeという所に設定します。範囲指定の場合、6,985行の設定だけでOKです。

そして、保存。

6,985行の設定を突っ込んだので動作が重くなるかなと思いきや、案外サクサク動きます。しばらくこれで様子を見ようと思います。

明日からはロシアからのアクセスが0になっている事を祈ります。ロシア以上に信用出来ないのは中国ですが、まだ変なアクセスの形跡は無いので、放置です。

AWS側のセキュリティについて

EC2にアクセスするため、SSHへのアクセスポート(22番)を開けておく必要があります。22番へのアクセスにはプライベートキーファイルを使っていますが、それだけでは/var/log/secureに

Dec 21 00:30:03 ip-172-31-26-47 sshd[2128]: Invalid user christina from 223.27.39.54 Dec 21 00:30:03 ip-172-31-26-47 sshd[2128]: input_userauth_request: invalid user christina [preauth] Dec 21 00:30:03 ip-172-31-26-47 sshd[2128]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:04 ip-172-31-26-47 sshd[2130]: Invalid user sales from 223.27.39.54 Dec 21 00:30:04 ip-172-31-26-47 sshd[2130]: input_userauth_request: invalid user sales [preauth] Dec 21 00:30:04 ip-172-31-26-47 sshd[2130]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:06 ip-172-31-26-47 sshd[2132]: Invalid user oracle from 223.27.39.54 Dec 21 00:30:06 ip-172-31-26-47 sshd[2132]: input_userauth_request: invalid user oracle [preauth] Dec 21 00:30:06 ip-172-31-26-47 sshd[2132]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:07 ip-172-31-26-47 sshd[2139]: Invalid user training from 223.27.39.54 Dec 21 00:30:07 ip-172-31-26-47 sshd[2139]: input_userauth_request: invalid user training [preauth] Dec 21 00:30:07 ip-172-31-26-47 sshd[2139]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:09 ip-172-31-26-47 sshd[2141]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:10 ip-172-31-26-47 sshd[2143]: Invalid user vivian from 223.27.39.54 Dec 21 00:30:10 ip-172-31-26-47 sshd[2143]: input_userauth_request: invalid user vivian [preauth] Dec 21 00:30:10 ip-172-31-26-47 sshd[2143]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:12 ip-172-31-26-47 sshd[2145]: Invalid user neal from 223.27.39.54 Dec 21 00:30:12 ip-172-31-26-47 sshd[2145]: input_userauth_request: invalid user neal [preauth] Dec 21 00:30:12 ip-172-31-26-47 sshd[2145]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:13 ip-172-31-26-47 sshd[2147]: Invalid user jay from 223.27.39.54 Dec 21 00:30:13 ip-172-31-26-47 sshd[2147]: input_userauth_request: invalid user jay [preauth] Dec 21 00:30:13 ip-172-31-26-47 sshd[2147]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:15 ip-172-31-26-47 sshd[2149]: Received disconnect from 223.27.39.54: 11: Bye Bye [preauth] Dec 21 00:30:16 ip-172-31-26-47 sshd[2151]: Invalid user roger from 223.27.39.54

こんな感じで、様々な国からcurious4dev.mydns.jpへ侵入を試みる汚いログが残る事になります。

ので、EC2へのアクセスは毎回自分のIPだけを設定し、自分のIPだけでしかsshでログイン出来ないようにするのが良いです。

以上、よろしくお願い致します。

関連記事

-

-

GoogleAnalyticsでilovevitalyやdarodar、economからの偽アクセスを排除してみた。

お疲れ様です。高橋です。 先日POSTした「curious4devのセキュリティ …

-

-

facebook, Twitter連携にJetpackを使った

お疲れ様です。高橋です。 wordpressで投稿した記事を自動的にTwitte …

-

-

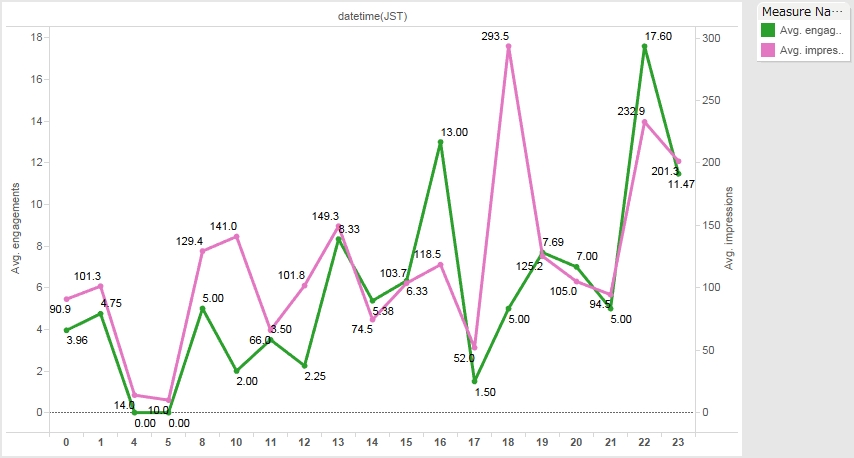

TwitterのImpression状況について

お疲れ様です。高橋です。 先日はblogのアクセス状況をサマったので、今日はTw …

-

-

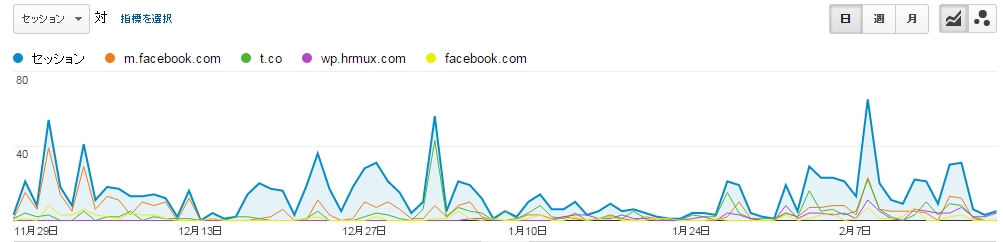

本blogのアクセス状況と今後について。

お疲れ様です。高橋です。 最近の本blogのアクセス状況についてまとめてみました …

-

-

blogの技術要素について

お疲れ様です。高橋です。 本blogは、AWSのec2の上に、wordperss …

-

-

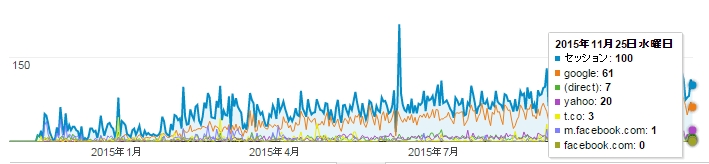

本blogの1年を振り返る

お疲れ様です。高橋です。 本blogが開始され、おおよそ1年が経過しました。 当 …

-

-

blogの目的について

お疲れ様です。高橋です。 ちょっとアプリ開発からは脱線して、アプリを開発する裏側 …

-

-

AWSからGCPに引っ越し

お疲れ様です。高橋です。 2014年から5年。細々と続けてきた本blogはオレゴ …

-

-

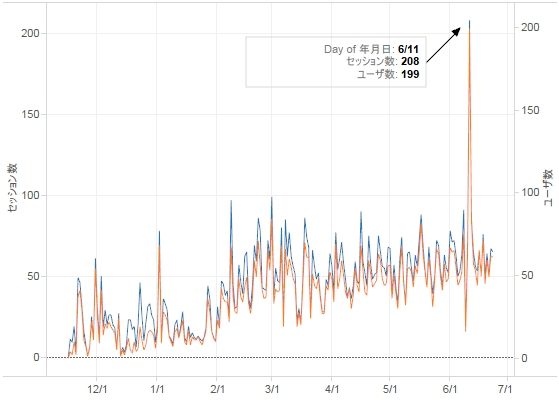

本blogの最近のアクセス状況

お疲れ様です。高橋です。 過去最高のアクセスを記録した日 6/11に過去最高のア …

-

-

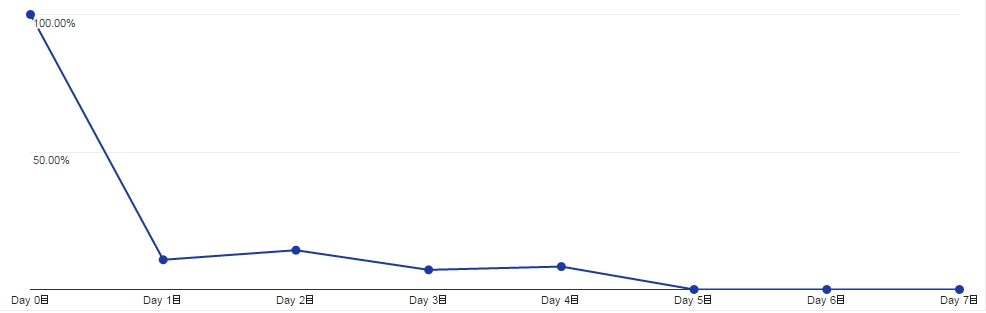

GoogleAnalyticsのコホート分析とTwitterのインプレッション状況について。

お疲れ様です。高橋です。 GoogleAnalytics + コホート分析 コホ …